Disclosures

Divulgaciones

They call anything electronic signature

With an argument based on the lack of knowledge of many users, the concept of electronic signature is arbitrarily used.

The eIDAS Regulation establishes that it is the standards published by ETSI that can receive such a name in a field of security and legal effectiveness. By Commission Execution Decision (EU) 2014/148/EU, in the member countries of the Union, those that comply with AdES (Advanced Electronic Signature) signature formats are established as signature formats.

Certain legal acts require the use of specific signature formats. Before using an electronic signature system, consult a lawyer who is an expert in legal technology.

A cualquier cosa llaman firma electrónica

Con un argumento basado en la falta de conocimiento de muchos usuarios, se llega a utilizar de forma arbitraria el concepto firma electrónica.

El Reglamento eIDAS establece que son las normas publicadas por ETSI lo que puede recibir tal denominación en un ámbito de seguridad y eficacia jurídica. Por Decisión de Ejecución de la Comisión (UE) 2014/148/UE, en los países miembros de la Unión se establece como formatos de firma aquellos que cumplen con AdES (Advanced Electrónic Signature) de firma.

Determinados actos jurídicos requieren el empleo de formatos específicos de firma. Antes de utilizar un sistema de firma electrónica consulta a un abogado experto en tecnología legal.

In Sign to Sign ® we put all types of signatures that are accredited by international technical standards, and backed by legal regulations (European Union, and third countries).

En Sign to Sign ® ponemos todos los tipos de firma que están acreditados por estándares técnicos internacionales, y respaldados por normativa legal (Unión Europea, y terceros países).

We guarantee 100% interoperability. Although ANF AC is a certification authority, you can use any qualified electronic signature certificate, issued by a Qualified Trust Service Provider that is registered in the Trusted Lists (TSL) of the EU.

Based on a qualified signature certificate and elaborated with a qualified device (QSCD).

It is the only one that has the legal equivalence of a handwritten signature, that is, it is direct legal evidence. ANF AC, puts at your disposal all the necessary instruments. Its use does not entail greater cost or complexity, it is only necessary to have the ANF AC technology.

Based on a qualified signing certificate.

Its legal effectiveness cannot be denied due to the fact that it is not qualified. Its legal effectiveness depends on different parameters that must be taken into consideration, mostly the responsibility of your service provider. If you wish, our legal department will advise you on this, do not hesitate to contact us.

We assure you that when we use the term “Electronic Signature”, we always refer to the internationally recognized procedure of a signature associated with an electronic certificate. For us, your legal security is what first.

Garantizamos 100 % interoperabilidad. Aunque ANF AC es autoridad de certificación, puedes utilizar cualquier certificado cualificado de firma electrónica, emitido por un Prestador Cualificado de Servicios de Confianza que este registrado en las Listas de Confianza (TSL) de la UE.

Basada en un certificado cualificado de firma y elaborada con un dispositivo cualificado (QSCD).

Es la única que tiene la equivalencia legal de una firma manuscrita, es decir, se trata de una evidencia legal directa. ANF AC, pone a tu disposición todos los instrumentos necesarios. Su uso no conlleva mayor costo ni complejidad, solo es necesario disponer de la tecnología de ANF AC.

Basada en un certificado cualificado de firma.

No se le puede negar su eficacia legal por el hecho de no ser cualificada. Su eficacia jurídica depende de diferentes parámetros que se deben de tener en consideración, en su mayor parte responsabilidad de tu proveedor de servicios. Si lo deseas, nuestro departamento legal te asesorará al respecto, no dudes en consultarnos.

Te aseguramos que cuando empleamos el término “Firma Electrónica”, siempre nos referimos al procedimiento internacionalmente reconocido de una firma asociada a un certificado electrónico. Para nosotros, tu seguridad jurídica es lo primero.

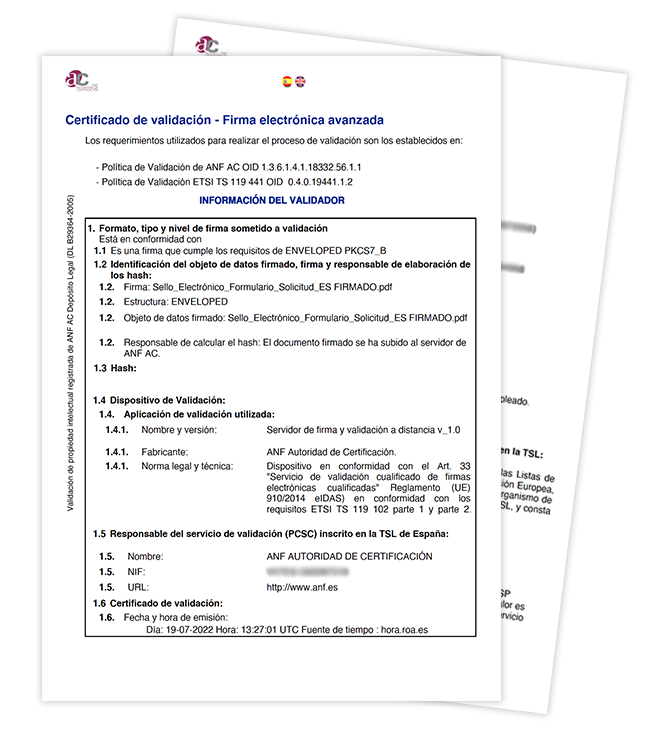

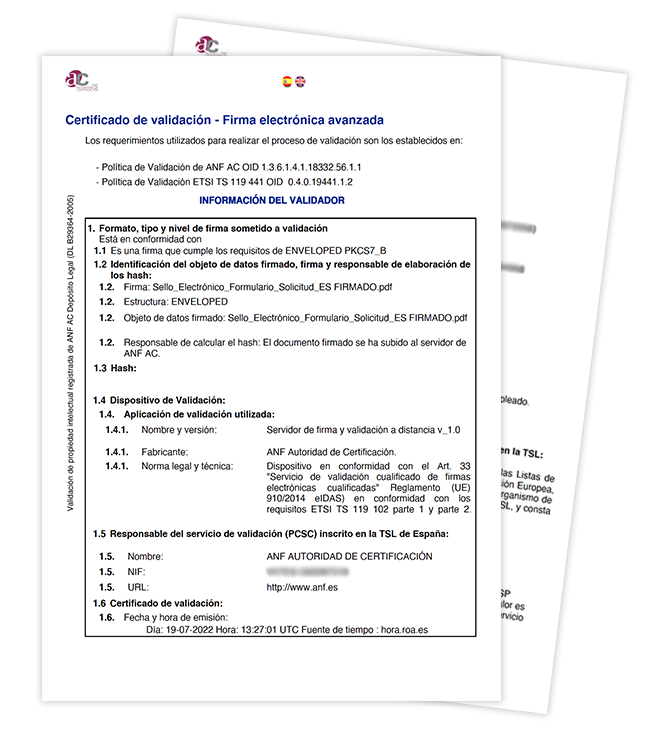

Accreditations and approvals

Sign to Sign ®, guarantees the legal security of electronic signatures , within the maximum legal scope admitted by current legislation for each type of signature, advanced or qualified.

Sign to Sign ® uses technology from ANF Certification Authority [ANF AC], one of the most sophisticated PKIs on the international market Entirely developed by ANF AC, audited in accordance by eIDAS auditors, and officially accredited by the National Supervisory Body (MINETUR) and, by extension, recognized by all the public institutions of the Union, and third countries such as the USA, Ecuador, Peru, Mexico, etc. In addition, our technology is approved by the main technological multinationals, Google, Apple, Mozilla, Adobe, etc.

Acreditaciones y homologaciones

Sign to Sign ®, garantiza la seguridad jurídica de las firmas electrónicas, dentro del alcance máximo legal admitido por la legislación vigente para cada tipo de firma, avanzada o cualificada.

Sign to Sign ® emplea tecnología de ANF Autoridad de Certificación [ANF AC], una de las PKI más sofisticadas del mercado internacional. Desarrollada íntegramente por ANF AC, auditada en conformidad por auditores eIDAS, y acreditada oficialmente por el Organismo de Supervisión nacional (MINETUR) y, por extensión, reconocida por todas las instituciones públicas de la Unión, y terceros países como EEUU, Ecuador, Perú, México, etc. Además, nuestra tecnología está homologada por las principales multinacionales tecnológicas, Google, Apple, Mozilla, Adobe, etc.

Validity of the electronic certificate

ANF Certification Authority is Validation Authority. To provide the validation service, we have OCSP responders endowed with the capacity to attend consultations of certificates issued by any PCSC of the Union (Multivalidation).

Prior to authorizing the use of the certificate, all ANF AC signature devices are designed to perform a validity status query.

All the signatures made in the Sign to Sign ® environment include the response obtained from the OCSP (Online Certificate Status Protocol) responders of ANF AC.

Vigencia del certificado electrónico

ANF Autoridad de Certificación es Autoridad de Validación. Para prestar el servicio de validación, disponemos de respondedores OCSP dotados de la capacidad de atender consultas de certificados emitidos por cualquier PCSC de la Unión (Multivalidación).

Previo a autorizar el uso del certificado, todos los dispositivos de firma de ANF AC están diseñados para realizar una consulta de estado de vigencia.

Todas las firmas elaboradas en el entorno de Sign to Sign ®, incluyen la respuesta obtenida de los respondedores OCSP (Online Certificate Status Protocol) de ANF AC.

Por favor gire su móvil para ver las tablas de más abajo correctamente

Construction of the AdES signature

All electronic signatures created in the Sign to Sign ® environment are built in compliance with the eIDAS Regulation.

Our electronic signature is audited in accordance with ETSI standards approved by Commission Execution Decision 2014/148/EU. Formats AdES (Advanced Electronic Signature) of signature Applied reference standards:

| XADES (xml) | B. (base line) | B. | 319 312-1 | XAdES B-B | |

| T | XAdES B-T | ||||

| LT | XAdES B-LT | ||||

| LTA | XAdES B-LTA | ||||

| AND (extended) | BES | 319 312-2 | XAdES E-BES | ||

| EPES | XAdES E-EPES | ||||

| T | XAdES E-T | ||||

| A on t | XAdES E-A build on XAdES E-T | ||||

| XAdES levels with references to validation data | |||||

| C | XAdES-E-C | ||||

| X | XAdES-E-X | ||||

| X-Long | XAdES-E-X-Long | ||||

| XL | XAdES-E-X-L | ||||

| CADES (gny) | B. (base line) | B. | 319 312-1 | CADES B-B | |

| T | CADES B-T | ||||

| LT | CADES B-LT | ||||

| LTA | CADES B-LTA | ||||

| AND (extended) | BES | 319 312-2 | CAdES E-BES | ||

| EPES | CADES E-EPES | ||||

| T | CAdES E-T | ||||

| A on t | CAdES E-A build on CAdES E-T | ||||

| CAdES levels with references to validation data | |||||

| C | CAdES-E-C | ||||

| X | CAdES-E-X-L | ||||

| XL type 1 | CAdES-E-X-Long | ||||

| XL type 2 | CAdES-E-X-L | ||||

The signature formats increase their quality, until obtaining a signature that can be verified in the long term (indefinitely) with full legal guarantees:

- AdES - BES, is the basic format to satisfy the requirements of the advanced electronic signature.

< br/>

- AdES T, a time stamp is added (T for TimeStamp) in order to place in time the instant in which a document is signed.

- AdES C, adds a set of references to the certificates in the certification chain and their status, as a basis for long-term verification (C for String).

- AdES X, adds timestamps to the references created in the previous step (X from eXtendida).

< br/>

- AdES XL, adds the certificates and their revocation information, for long-term validation (XL for eXtended Long term). Long-term electronic signature Sign to Sign ®.

- AdES A, allows the addition of periodic time stamps to guarantee the integrity of the signature filed or saved for future verifications (A archive). Sign to Sign ® long-term electronic signature, with conservation service that incorporates re-stamping.

Construcción de la firma AdES

Todas las firmas electrónicas elaboradas en el entorno de Sign to Sign ® se construyen respetando el Reglamento eIDAS.

Nuestra firma electrónica está auditada en conformidad con los estándares ETSI aprobados por Decisión de Ejecución de la Comisión 2014/148/UE. Formatos AdES (Advanced Electrónic Signature) de firma. Normas de referencia aplicadas:

| XADES (xml) | B (baseline) | B | 319 312-1 | XAdES B-B | |

| T | XAdES B-T | ||||

| LT | XAdES B-LT | ||||

| LTA | XAdES B-LTA | ||||

| E (extended) | BES | 319 312-2 | XAdES E-BES | ||

| EPES | XAdES E-EPES | ||||

| T | XAdES E-T | ||||

| A on t | XAdES E-A build on XAdES E-T | ||||

| Niveles de XAdES con referencias a datos de validación | |||||

| C | XAdES-E-C | ||||

| X | XAdES-E-X | ||||

| X-Long | XAdES-E-X-Long | ||||

| X-L | XAdES-E-X-L | ||||

| CADES (gny) | B (baseline) | B | 319 312-1 | CAdES B-B | |

| T | CAdES B-T | ||||

| LT | CAdES B-LT | ||||

| LTA | CAdES B-LTA | ||||

| E (extended) | BES | 319 312-2 | CAdES E-BES | ||

| EPES | CAdES E-EPES | ||||

| T | CAdES E-T | ||||

| A on t | CAdES E-A build on CAdES E-T | ||||

| Niveles de CAdES con referencias a datos de validación | |||||

| C | CAdES-E-C | ||||

| X | CAdES-E-X-L | ||||

| X-L type 1 | CAdES-E-X-Long | ||||

| X-L type 2 | CAdES-E-X-L | ||||

Los formatos de firma van incrementando la calidad de la misma, hasta conseguir una firma que pueda ser verificada a largo plazo (de forma indefinida) con plenas garantías jurídicas:

- AdES - BES, es el formato básico para satisfacer los requisitos de la firma electrónica avanzada.

- AdES T, se añade un sellado de tiempo (T de TimeStamp) con el fin de situar en el tiempo el instante en que se firma un documento.

- AdES C, añade un conjunto de referencias a los certificados de la cadena de certificación y su estado, como base para una verificación longeva (C de Cadena).

- AdES X, añade sellos de tiempo a las referencias creadas en el paso anterior (X de eXtendida).

- AdES XL, añade los certificados y la información de revocación de los mismos, para su validación a largo plazo (XL de eXtendido Largo plazo). Firma electrónica de larga vigencia Sign to Sign ®.

- AdES A, permite la adición de sellos de tiempo periódicos para garantizar la integridad de la firma archivada o guardada para futuras verificaciones (A de Archivo). Firma electrónica de larga vigencia Sign to Sign ®, con servicio de conservación que incorpora retimbrado.

Where is the original document saved?

We have the technical capacity to build the signature in any modality:

- Detached, does not include the original document.

- Enveloped, is used to sign a part of the document that contains it.

- Enveloping, contains the signed data within the signature.

In ANF AC, by default, we always include the original document (enveloping). Through this procedure, they obtain larger signature files but, on the other hand, they do not need to store the original file as another independent document.

If you wish, we can build the signature in expanded mode, in this case, the document is not included in the signature result or only a reference to the place where it is found is included for that the document can be located for validation purposes. Smaller files are obtained, but, on the contrary, the original document should always be saved together with the signature to facilitate the validation process.

¿Dónde se guarda el documento original?

Disponemos de la capacidad técnica para construir la firma en cualquier modalidad:

- Despegada (detached), no incluye el documento original.

- Envueltas (enveloped), se utiliza para firmar una parte del documento que la contiene.

- Envolvente (enveloping), contiene los datos firmados dentro de la firma.

En ANF AC, por defecto, siempre incluimos el documento original (enveloping). Mediante este procedimiento se obtienen ficheros de firma más grandes pero, como contrapartida, no requiere almacenar el fichero original como otro documento independiente.

Si lo deseas, podemos construir la firma en modalidad desplegada, en ese caso, el documento no se incluye en el resultado de firma o solamente se incluye una referencia al lugar en el que se encuentra para que el documento pueda ser localizado a efectos de validación. Se obtienen ficheros de tamaño más reducido, pero, por el contrario, el documento original siempre conviene guardarlo junto a la firma para facilitar el proceso de validación.

Reference EU legislation

Regulation (EU) 910/2014 (eIDAS)

- Regulations for the development of the eIDAS regulation

2015/1506/EU: Commission Execution Decision. The specifications relating to the formats of advanced electronic signatures and advanced seals that must be recognized by public sector organizations are established.

2014/148/EU: Commission Execution Decision. Minimum requirements for the cross-border processing of documents signed electronically by the competent authorities

Law 59/2003, of electronic signature

Legislación de referencia UE

Reglamento (UE) 910/2014 (eIDAS)

- Normativa de desarrollo del reglamento eIDAS

2015/1506/UE: Decisión de Ejecución de la Comisión. Se establecen las especificaciones relativas a los formatos de las firmas electrónicas avanzadas y los sellos avanzados que deben reconocer los organismos del sector público.

2014/148/UE: Decisión de Ejecución de la Comisión. Requisitos mínimos para el tratamiento transfronterizo de los documentos firmados electrónicamente por las autoridades competentes

Ley 59/2003, de firma electrónica

ONU

UNCITRAL Model Law on Electronic Signatures with the Guide for its incorporation into domestic law 2001 Establishes the model of the electronic signature based on an electronic certificate and its legal effects, comparable to the handwritten signature.

Chapter I Purpose Section A point 4

«The Model Law is intended to improve the understanding of electronic signatures and the assurance that certain techniques for creating electronic signatures can be trusted in operations of legal importance. In addition, by establishing, with the appropriate flexibility, a series of basic rules of conduct for the various parties that may participate in the use of electronic signatures (that is, signatories, third parties acting in reliance on the certificate and third-party service providers)»

The Model Law also addresses electronic signatures based on techniques other than public key cryptography. Specifically, in point 33, it describes a biometric signature model, establishing the requirement of validation, a challenge not yet solved by current technology:

«This authentication system (biometric signature) would require the prior analysis of samples of handwritten signatures and their storage using the biometric device.»

ONU

Ley Modelo de la CNUDMI sobre Firmas Electrónicas con la Guía para su incorporación al derecho interno 2001 Establece el modelo de la firma electrónica basada en un certificado electrónico y sus efectos legales, equiparables a la firma manuscrita.

El Capítulo I Finalidad Apdo A punto 4

«la Ley Modelo tiene como finalidad mejorar el entendimiento de las firmas electrónicas y la seguridad de que puede confiarse en determinadas técnicas de creación de firma electrónica en operaciones de importancia jurídica. Además, al establecer con la flexibilidad conveniente una serie de normas básicas de conducta para las diversas partes que puedan participar en el empleo de firmas electrónicas (es decir, firmantes, terceros que actúen confiando en el certificado y terceros prestadores de servicios)»

La Ley Modelo, también aborda, firmas electrónicas basadas en técnicas distintas de la criptografía de clave pública. Concretamente en su punto 33 describe un modelo de firma biométrica, estableciendo el requerimiento de validación, un reto aun no resuelto por la tecnología actual:

«Este sistema de autenticación (firma biomética) exigiría el análisis previo de muestras de firmas manuscritas y su almacenamiento utilizando el dispositivo biométrico.»

Be careful, don't let them fool you

Our recommendation is that you be careful with solutions that will not let you be ingenious, and even with a degree of mischief or intelligence to take shortcuts that, deep down, seek to circumvent the spirit of the norm in the face of technical incapacity or formal ignorance.

We can assure you that any of these inventions is not going to be cheaper or less complex to use. But it can cause serious problems, if what you really need your organization is an electronic transactional with legal effectiveness.

In today's market, there is significant distortion and irresponsibility in the use of the legal term “electronic signature”. Some out of ignorance, others out of simple commercial mischief, want to create a sensation of legal security based on the prestige achieved by PKI technology.

The situation is reaching truly unsuspected limits. All kinds of arguments and language are used. Some that are really effective, such as making a biased reading of the eIDAS Regulation.

In this type of argument, the technical definitions published in Art. 3 of Regulation (EU) 910/2014 (eIDAS) are usually cited.

«10) electronic signature», data in electronic format attached to other electronic data or logically associated with them used by the signatory to sign»

To support that an electronic signature can be any procedure that resembles the one described, and

«11) advanced electronic signature», the electronic signature that meets the requirements contemplated in article 26»

Ten cuidado, no dejes que te engañen

Nuestra recomendación es que tengas cuidado con soluciones que no dejarán ser ingeniosas, e incluso, con un grado de picardía o inteligencia para tomar atajos que, en el fondo, pretenden burlar el espíritu de la norma ante una incapacidad técnica o desconocimiento formal.

Te podemos asegurar que cualquiera de esos inventos no va a ser ni más económico, ni menos complejo de uso. Pero sí que te puede causar serios trastornos, si lo que realmente necesita tu organización es un transaccional electrónico con eficacia jurídica.

En el mercado actual, existe una importante distorsión e irresponsabilidad en el uso del término legal “firma electrónica”. Unos por desconocimiento, otros por simple picardía comercial, quieren crear una sensación de seguridad legal en base al prestigio alcanzado por la tecnología PKI.

La situación está llegando a limites realmente insospechados. Se utilizan todo tipo de argumentaciones y manejo del idioma. Alguna realmente eficaz como hacer una lectura sesgada del Reglamento eIDAS.

En ese tipo de argumentaciones se suele citar las definiciones técnicas publicadas en el Art. 3 del Reglamento (UE) 910/2014 (eIDAS).

«10) firma electrónica», los datos en formato electrónico anejos a otros datos electrónicos o asociados de manera lógica con ellos que utiliza el firmante para firmar»

Para sustentar que una firma electrónica puede ser cualquier procedimiento que se asemeje al descrito, y

«11) firma electrónica avanzada», la firma electrónica que cumple los requisitos contemplados en el artículo 26»

Some and others forget to point out that a legal framework is, by nature, technically neutral. But in the case of trust services, the eIDAS Regulation itself establishes that they must follow the standards approved by the European Commission.

Unos y otros se olvidan de reseñar que un marco legal es, por naturaleza, técnicamente neutral. Pero en el caso de los servicios de confianza, el propio Reglamento eIDAS establece que se deben de seguir la normas aprobadas por la Comisión Europea.

Considering eIDAS Regulation.

«(64) When examining advanced electronic signature and seal formats, the Commission must base itself on the uses, norms and regulations in force, and in particular in Decision 2011/130/EU of the Commission»

(1) To be taken into account 2014/148/EU: Commission Execution Decision of March 17, 2014, which modifies Decision 2011/130/EU.

Whereas:

“The cross-border use of advanced electronic signatures based on a recognized certificate is facilitated by virtue of Commission Decision 2009/767/EC […]”

«(71) In order to ensure uniform conditions for the application of this Regulation, implementing powers should be conferred on the Commission, in particular, to specify the reference numbers of the standards whose use would give the presumption of compliance with certain requirements established in this Regulation. These powers must be exercised in accordance with Regulation (EU) No 182/2011 of the European Parliament and of the Council»

«(72) When adopting delegated acts or implementing acts, the Commission should take due account of technical standards and specifications produced by European and international standardization organizations and bodies, in particular the European Committee for Standardization (CEN), the European Telecommunications Standards Institute (ETSI), the International Organization for Standardization (ISO) and the International Telecommunication Union (ITU) , with a view to guaranteeing a high level of security and interoperability of electronic identification and trust services»

All reference ETSI standards only consider the use of an electronic certificate as a method of creating an electronic signature, and the creation of an advanced electronic signature based on a certificate qualified.

In addition,

«(7) The European Parliament, in its Resolution of 21 September 2010 on the completion of the internal market for electronic commerce ( 1) underlined the importance of the security of electronic services, especially electronic signatures, and the need to create a pan-European public key infrastructure, and called on the Commission to establish a gateway of European validation authorities in order to ensure cross-border interoperability of electronic signatures and increase the security of transactions carried out over the Internet.”

A public key infrastructure (PKI) corresponds to an infrastructure capable of issuing electronic certificates.

«(52) Due to its multiple economic advantages, the creation of remote electronic signatures should be developed in an environment for the creation of electronic signatures managed by a trust service provider on behalf of the signatory. However, in order to ensure that these electronic signatures obtain the same legal recognition as electronic signatures created in a completely user-managed environment, providers offering remote electronic signature services must apply security procedures of the specific management and administrative requirements and use reliable systems and products, including secure electronic communication channels to ensure that the environment for creating electronic signatures is reliable and used under the sole control of the signatory. In the case of a qualified electronic signature created by means of a remote electronic signature creation device, the requirements applicable to qualified trust service providers referred to in this Regulation shall apply.»

Considerandos Reglamento eIDAS.

«(64) A la hora de examinar formatos de firmas y sellos electrónicos avanzados, la Comisión debe basarse en los usos, normas y reglamentaciones vigentes, y en particular en la Decisión 2011/130/UE de la Comisión»

(1) A tener en cuenta 2014/148/UE: Decisión de Ejecución de la Comisión, de 17 de marzo de 2014 , que modifica la Decisión 2011/130/UE.

Considerando:

“La utilización transfronteriza de las firmas electrónicas avanzadas basadas en un certificado reconocido queda facilitada en virtud de la Decisión 2009/767/CE de la Comisión […]”

«(71) Con el fin de garantizar unas condiciones uniformes para la aplicación del presente Reglamento, deben conferirse competencias de ejecución a la Comisión, en particular, para que especifique los números de referencia de las normas cuya utilización daría la presunción del cumplimiento de determinados requisitos establecidos en el presente Reglamento. Estas competencias deben ejercerse de conformidad con el Reglamento (UE) no 182/2011 del Parlamento Europeo y del Consejo»

«(72) A la hora de adoptar actos delegados o actos de ejecución, la Comisión debe tener debidamente en cuenta las normas y especificaciones técnicas elaboradas por organizaciones y organismos de normalización europeos e internacionales, en particular el Comité Europeo de Normalización (CEN), el Instituto Europeo de Normas de Telecomunicación (ETSI), la Organización Internacional de Normalización (ISO) y la Unión Internacional de Telecomunicaciones (UIT), con vistas a garantizar un elevado nivel de seguridad e interoperabilidad de los servicios de identificación electrónica y de confianza»

Todas las normas ETSI de referencia, solo contemplan como método de creación de una firma electrónica el empleo de un certificado electrónico, y la creación de una firma electronica avanzada basada en un certificado cualificado.

Además,

«(7) El Parlamento Europeo, en su Resolución de 21 de septiembre de 2010 sobre la plena realización del mercado interior del comercio electrónico (1) subrayó la importancia de la seguridad de los servicios electrónicos, especialmente de la firma electrónica, y la necesidad de crear una infraestructura de clave pública a nivel paneuropeo, y pidió a la Comisión que estableciese una pasarela de autoridades europeas de validación a fin de garantizar la interoperabilidad transfronteriza de las firmas electrónicas y aumentar la seguridad de las transacciones realizadas a través de Internet.»

Una infraestructura de clave pública (PKI) se corresponde a una infraestructura capaz de emitir certificados electrónicos.

«(52) Debido a sus múltiples ventajas económicas, debe desarrollarse la creación de firmas electrónicas a distancia en un entorno de creación de firma electrónica gestionado por un prestador de servicios de confianza en nombre del firmante. Sin embargo, a fin de garantizar que estas firmas electrónicas obtengan el mismo reconocimiento jurídico que las firmas electrónicas creadas en un entorno completamente gestionado por el usuario, los prestadores que ofrezcan servicios de firma electrónica a distancia deben aplicar procedimientos de seguridad de la gestión y administrativos específicos y utilizar sistemas y productos fiables, incluidos canales de comunicación electrónica seguros para garantizar que el entorno de creación de firmas electrónicas es fiable y se utiliza bajo el control exclusivo del firmante. En el caso de una firma electrónica cualificada creada mediante un dispositivo de creación de firmas electrónicas a distancia, se aplicarán los requisitos aplicables a los prestadores cualificados de servicios de confianza contemplados en el presente Reglamento.»

eIDAS Regulation European Regulation on electronic identification and trust services

eIDAS Regulation European Regulation on electronic identification and trust services